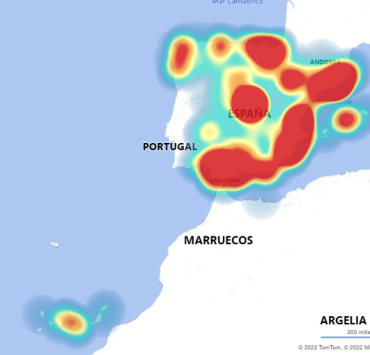

Desde el 1 de junio de 2022, Avast, líder mundial en seguridad digital y privacidad, ha rastreado la actividad de un grupo de hackers prorruso llamado NoName057(16). El grupo responde a la evolución de la situación política, atacando a empresas e instituciones proucranianas , tanto en Ucrania como en países vecinos, como Estonia, Lituania, Noruega y Polonia. Según la investigación de Avast, el grupo tiene una tasa de éxito del 40%, de forma que las empresas con una infraestructura bien protegida pueden resistir sus intentos de ataque. La investigación también ha evidenciado que el 20% de los éxitos reivindicados por el grupo podrían no ser obra suya.

Objetivos de NoName057(16)

NoName057(16) actúa mediante ataques DDoS, exclusivamente. A principios de junio, el grupo atacó servidores de noticias ucranianos. A continuación, se centró en sitios web de ciudades, gobiernos locales, empresas de servicios públicos, fabricantes de armamento, empresas de transporte y oficinas de correos de Ucrania.

A mediados de junio, los ataques adquirieron una mayor motivación política. Los Estados Bálticos (Lituania, Letonia y Estonia) fueron un objetivo importante. A raíz de la prohibición del tránsito de mercancías sujetas a sanciones de la Unión Europea (UE), a través de su territorio hacia Kaliningrado, el grupo se dirigió a las empresas de transporte lituanas, al ferrocarril local y a las empresas de transporte en autobús.

El 1 de julio de 2022, las autoridades noruegas detuvieron el transporte de mercancías que iba destinado a los mineros empleados por la empresa minera de carbón de propiedad del gobierno ruso, Arktikugol. En respuesta, el grupo tomó represalias atacando a las empresas de transporte noruegas (Kystverket, Helitrans, Boreal), a su servicio postal (Posten) y a sus instituciones financieras (Sbanken, Gjensidige). A principios de agosto, después de que Finlandia anunciara su intención de entrar en la OTAN, NoName057(16) atacó instituciones gubernamentales finlandesas, como el Parlamento de Finlandia (Eduskunta), el Consejo de Estado y la policía finlandesa.

40% de éxito

NoName057(16) presume activamente de sus exitosos ataques DDoS a sus más de 14K seguidores en Telegram. Su canal fue creado el 11 de marzo de 2022. El grupo sólo informa de los ataques DDoS que tienen éxito.

Los bots Bobik actúan como soldados

El grupo controla PCs desprotegidos en todo el mundo que actúan como bots, infectados con un malware llamado Bobik. Este malware apareció por primera vez en 2020 y se utilizó como herramienta de acceso remoto en el pasado. El malware es distribuido por un dropper llamado Redline Stealer, que es un botnet-as-a-service por el que los ciberdelincuentes pagan para propagar su malware de turno.. Avast ha protegido a cientos de ordenadores de esta amenaza. Sin embargo, Martin Chlumecky, investigador de Avast, estima que hay miles de bots Bobik en la actualidad, teniendo en cuenta la eficacia y la frecuencia de los ataques.

El grupo envía órdenes a sus bots, a través de un servidor de C&C situado en Rumanía. Anteriormente, NoName057(16) tenía otros dos servidores en Rumanía y Rusia, pero ya no están activos. Los bots reciben listas de objetivos para DDoS, en forma de archivos de configuración XML, que se actualizan tres veces al día. Intentan sobrecargar las páginas de inicio de sesión, los sitios de recuperación de contraseñas y las búsquedas del sitio. Los ataques pueden tener una duración de unas horas hasta a unos días.

Impacto de los ataques en el usuario

Los ataques más exitosos del grupo dejan los sitios fuera de servicio durante varias horas o incluso días. Para hacer frente a los ataques, los operadores de sitios más pequeños y locales suelen recurrir a bloquear las consultas procedentes de fuera de su país. En casos extremos, algunos propietarios de sitios web atacados por el grupo anularon el registro de sus dominios.

«La potencia de los ataques DDoS realizados por NoName057(16) es, como mínimo, discutible. En un momento dado, pueden golpear eficazmente unas trece direcciones URL a la vez, a juzgar por el historial de configuraciones, incluidos los subdominios», continúa Martin Chlumecky. «Además, una configuración XML a menudo incluye un dominio definido como un conjunto de subdominios, por lo que Bobik ataca efectivamente cinco dominios diferentes dentro de una configuración. En consecuencia, no pueden centrarse en más dominios por motivos de capacidad y eficiencia».

Los ataques DDoS llevados a cabo pueden ser más difíciles para los operadores de sitios de dominios prominentes y significativos, como bancos, gobiernos y empresas internacionales. Después de un ataque exitoso, los investigadores de Avast observaron que las empresas más grandes implementan soluciones empresariales, como Cloudflare o BitNinja, que pueden filtrar el tráfico entrante y detectar los ataques DDoS en la mayoría de los casos. Por otro lado, la mayoría de las grandes empresas internacionales esperan un tráfico más intenso y ejecutan sus servidores web en la nube con soluciones anti-DDoS, lo que las hace más resistentes a los ataques. Por ejemplo, el grupo no logró derribar los sitios del banco danés Danske Bank (atacado del 19 al 21 de junio de 2022) ni del banco lituano SEB (atacado del 12 al 13 de julio de 2022 y del 20 al 21 de julio de 2022).

Los ataques más exitosos de NoName057(16) afectaron a empresas con sitios sencillos e informativos, que incluían sólo una página de información, misión y contacto, por ejemplo. Los servidores de este tipo de sitios no suelen estar diseñados para recibir una gran carga, y a menudo no implementan técnicas anti-DDoS, lo que los convierte en un objetivo fácil.

Cómo pueden protegerse las empresas y los consumidores

Las empresas pueden proteger sus sitios web de los ataques DDoS con un software especializado y protección en la nube.

Los consumidores, por otro lado, pueden evitar que sus dispositivos sean utilizados como parte de una red de bots utilizando un software antivirus fiable, como Avast Free Antivirus, que detecta y bloquea programas maliciosos como Bobik. Otras medidas que pueden tomar los consumidores para proteger sus dispositivos son evitar hacer clic en enlaces o archivos adjuntos sospechosos en los correos electrónicos y actualizar el software de forma regular para parchear las vulnerabilidades. Es muy difícil reconocer si un dispositivo está siendo utilizado para facilitar un ataque DDoS, pero un indicio claro podría ser el alto tráfico de red que se dirige a un destino desconocido.